Razumevanje tehnik vdora gesel, ki jih hekerji uporabljajo za odpiranje vaših spletnih računov, je odličen način, da zagotovite, da se vam to nikoli ne zgodi.

Zagotovo boste morali vedno spremeniti svoje geslo, včasih bolj nujno, kot si mislite, vendar je blažitev kraje odličen način, da ostanete na vrhu varnosti vašega računa. Vedno se lahko odpravite na www.haveibeenpwned.com in preverite, ali ste v nevarnosti, vendar je preprosto misliti, da je vaše geslo dovolj varno, da ga ne bi vdrli, slaba miselnost.

Da bi vam pomagali razumeti, kako hekerji pridobijo vaša gesla – varna ali drugače – smo sestavili seznam desetih najboljših tehnik vdiranja gesel, ki jih uporabljajo hekerji. Nekatere od spodnjih metod so zagotovo zastarele, vendar to ne pomeni, da se še vedno ne uporabljajo. Pozorno preberite in se naučite, kaj se morate omiliti.

Deset najboljših tehnik razbijanja gesel, ki jih uporabljajo hekerji

1. Slovarski napad

Napad na slovar uporablja preprosto datoteko, ki vsebuje besede, ki jih je mogoče najti v slovarju, od tod njegovo precej preprosto ime. Z drugimi besedami, ta napad uporablja točno takšne besede, ki jih mnogi ljudje uporabljajo kot geslo.

Pametno združevanje besed, kot sta »letmein« ali »superadministratorguy«, ne bo preprečilo, da bi se vaše geslo na ta način zlomilo – no, ne za več kot nekaj dodatnih sekund.

2. Brute Force napad

Podobno kot pri napadu s slovarjem ima tudi napad s surovo silo dodaten bonus za hekerja. Namesto preproste uporabe besed jim napad s surovo silo omogoča odkrivanje neslovarskih besed z obdelavo vseh možnih alfa-numeričnih kombinacij od aaa1 do zzz10.

Ni hitro, pod pogojem, da je vaše geslo dolgo več kot nekaj znakov, vendar bo sčasoma razkrilo vaše geslo. Napade s surovo silo je mogoče skrajšati z dodajanjem dodatnih računalniških konjskih moči, tako v smislu procesorske moči – vključno z izkoriščanjem moči GPU-ja vaše grafične kartice – kot številk strojev, kot je uporaba porazdeljenih računalniških modelov, kot so spletni rudarji bitcoinov.

3. Napad mavrične mize

Mavrične tabele niso tako pisane, kot morda namiguje njihovo ime, toda za hekerja bi lahko bilo vaše geslo na koncu. Na najbolj preprost možni način lahko mavrično tabelo sestavite v seznam vnaprej izračunanih zgoščenk – številčne vrednosti, ki se uporablja pri šifriranju gesla. Ta tabela vsebuje zgoščenke vseh možnih kombinacij gesel za kateri koli algoritem zgoščevanja. Mavrične tabele so privlačne, saj skrajšajo čas, potreben za razbijanje zgoščenega gesla, na preprosto iskanje na seznamu.

Vendar pa so mavrične mize ogromne, okorne stvari. Za delovanje zahtevajo resno računalniško moč in tabela postane neuporabna, če je bil hash, ki ga poskuša najti, "posoljen" z dodajanjem naključnih znakov v geslo pred zgoščevanjem algoritma.

Govori se o obstoječih slanih mavričnih mizah, vendar bi bile te tako velike, da bi jih bilo težko uporabiti v praksi. Verjetno bi delovali le z vnaprej določenim naborom »naključnih znakov« in nizi gesel pod 12 znaki, saj bi bila velikost tabele v nasprotnem primeru prevelika celo za hekerje na državni ravni.

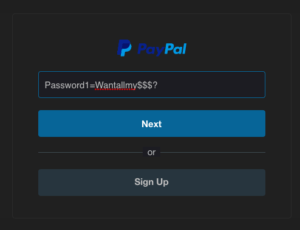

4. Lažno predstavljanje

Obstaja preprost način za vdiranje: prosite uporabnika za geslo. E-poštno sporočilo z lažnim predstavljanjem vodi nič hudega slutečega bralca na lažno prijavno stran, povezano s katero koli storitvijo, do katere želi heker dostopati, običajno tako, da od uporabnika zahteva, da odpravi grozen problem z njihovo varnostjo. Ta stran nato preleti njihovo geslo in heker ga lahko uporabi za svoj namen.

Zakaj bi se trudili z razbijanjem gesla, če pa vam ga bo uporabnik vseeno z veseljem dal?

5. Socialni inženiring

Socialni inženiring vzame celoten koncept »vprašajte uporabnika« izven mape »Prejeto«, s katero se lažno predstavljanje običajno drži, in v resnični svet.

Najljubši socialni inženir je, da pokličejo pisarno, ki se predstavlja kot strokovnjak za IT varnost, in preprosto zaprosi za geslo za dostop do omrežja. Presenečeni bi bili, kako pogosto to deluje. Nekateri imajo celo potrebne spolne žleze, da si oblečejo obleko in imensko značko, preden vstopijo v podjetje, da bi receptorju postavili isto vprašanje iz oči v oči.

6. Zlonamerna programska oprema

Keylogger ali strgalo zaslona lahko namesti zlonamerna programska oprema, ki beleži vse, kar vnesete ali posnamete posnetke zaslona med postopkom prijave, in nato posreduje kopijo te datoteke v hekersko središče.

Nekatera zlonamerna programska oprema bo poiskala obstoj datoteke z geslom odjemalca spletnega brskalnika in jo kopirala, ki bo vsebovala lahko dostopna shranjena gesla iz zgodovine brskanja uporabnika, razen če ni pravilno šifrirana.

7. Offline Cracking

Preprosto si je predstavljati, da so gesla varna, ko sistemi, ki jih ščitijo, blokirajo uporabnike po treh ali štirih napačnih ugibanjih in blokirajo aplikacije za avtomatsko ugibanje. No, to bi bilo res, če ne bi bilo dejstva, da večina vdiranja gesel poteka brez povezave z uporabo niza zgoščenk v datoteki z gesli, ki je bila 'pridobljena' iz ogroženega sistema.

Pogosto je bila zadevna tarča ogrožena z vdorom tretje osebe, ki nato zagotovi dostop do sistemskih strežnikov in tistih nadvse pomembnih datotek gesla za uporabnike. Razbijalec gesel lahko traja toliko časa, kolikor potrebuje, da poskusi razbiti kodo, ne da bi o tem opozoril ciljni sistem ali posameznega uporabnika.

8. Surfanje po ramenih

Druga oblika socialnega inženiringa, surfanje po ramenih, tako kot to implicira, vključuje pokukanje čez ramena osebe, medtem ko ta vnaša poverilnice, gesla itd. Čeprav je koncept zelo nizkotehnološki, bi bili presenečeni, koliko gesel in občutljivih informacij je ukraden na ta način, zato bodite pozorni na svojo okolico, ko dostopate do bančnih računov itd. na poti.

Najbolj samozavestni hekerji bodo prevzeli krinko paketnega kurirja, serviserja klimatskih naprav ali česar koli drugega, kar jim bo omogočilo dostop do poslovne stavbe. Ko so notri, »uniforma« servisnega osebja nudi nekakšno brezplačno prepustnico za neovirano pohajkovanje in beleženje gesel, ki jih vnašajo pristni člani osebja. Zagotavlja tudi odlično priložnost, da si ogledate vse tiste bankovce, ki so prilepljeni na sprednji strani LCD-zaslonov, na katerih so načečkane prijave.

9. Spidering

Izkušeni hekerji so spoznali, da so številna korporativna gesla sestavljena iz besed, ki so povezane s samim podjetjem. Preučevanje korporativne literature, prodajnega gradiva spletnih mest in celo spletnih mest konkurentov in navedenih strank lahko zagotovi strelivo za izdelavo seznama besed po meri za uporabo pri napadu s surovo silo.

Res izkušeni hekerji so avtomatizirali postopek in prepustili pajkovi aplikaciji, podobno spletnim pajkom, ki jih uporabljajo vodilni iskalniki, da prepoznajo ključne besede, da zbere in zbere sezname zanje.

10. Ugani

Najboljši prijatelj krekerjev gesel je seveda predvidljivost uporabnika. Če z uporabo programske opreme, namenjene tej nalogi, ni bilo ustvarjeno resnično naključno geslo, je malo verjetno, da bo uporabniško ustvarjeno „naključno“ geslo kaj takega.

Namesto tega je zaradi čustvene navezanosti naših možganov na stvari, ki so nam všeč, velika verjetnost, da ta naključna gesla temeljijo na naših interesih, hobijih, hišnih ljubljenčkih, družini itd. Pravzaprav gesla običajno temeljijo na vseh stvareh, o katerih radi klepetamo na družbenih omrežjih in jih celo vključimo v svoje profile. Zlobniki gesel bodo zelo verjetno pogledali te informacije in naredili nekaj – pogosto pravilnih – utemeljenih ugibanj, ko bodo poskušali vdreti uporabniško geslo, ne da bi se zatekli k napadom s slovarjem ali grobo silo.

Drugi napadi, na katere morate biti pozorni

Če hekerjem kaj manjka, to ni ustvarjalnost. Z uporabo različnih tehnik in prilagajanjem na nenehno spreminjajoče se varnostne protokole ti vlomilci še naprej uspevajo.

Na primer, kdor koli na družbenih medijih je verjetno videl zabavne kvize in predloge, v katerih vas prosijo, da spregovorite o svojem prvem avtomobilu, vaši najljubši hrani, pesmi številka ena na vaš 14. rojstni dan. Čeprav se te igre zdijo neškodljive in jih je vsekakor zabavno objavljati, so pravzaprav odprta predloga za varnostna vprašanja in odgovore za preverjanje dostopa do računa.

Ko ustvarjate račun, morda poskusite uporabiti odgovore, ki se dejansko ne nanašajo na vas, vendar si jih lahko zlahka zapomnite. "Kakšen je bil vaš prvi avto?" Namesto da bi odgovorili po resnici, raje postavite svoj sanjski avto. V nasprotnem primeru preprosto ne objavljajte varnostnih odgovorov na spletu.

Drug način za pridobitev dostopa je preprosto ponastavitev gesla. Najboljša obramba pred motečem, ki ponastavi vaše geslo, je uporaba e-poštnega naslova, ki ga pogosto preverjate, in posodabljanje vaših kontaktnih podatkov. Če je na voljo, vedno omogočite 2-faktorsko preverjanje pristnosti. Tudi če heker izve vaše geslo, ne more dostopati do računa brez edinstvene potrditvene kode.

Pogosto zastavljena vprašanja

Zakaj potrebujem drugačno geslo za vsako spletno mesto?

Verjetno veste, da ne smete izdati svojih gesel in ne smete prenašati vsebine, ki je ne poznate, kaj pa računi, v katere se vpisujete vsak dan? Recimo, da za svoj bančni račun uporabljate isto geslo, ki ga uporabljate za poljuben račun, kot je Grammarly. Če je Grammarly vdrl, ima uporabnik tudi vaše bančno geslo (in morda vaš e-poštni naslov, kar še olajša dostop do vseh vaših finančnih virov).

Kaj lahko storim, da zaščitim svoje račune?

Uporaba 2FA na vseh računih, ki ponujajo to funkcijo, uporaba edinstvenih gesel za vsak račun in uporaba mešanice črk in simbolov je najboljša obrambna linija pred hekerji. Kot je bilo že omenjeno, obstaja veliko različnih načinov, kako hekerji pridobijo dostop do vaših računov, zato morate zagotoviti, da redno počnete, da svojo programsko opremo in aplikacije posodabljate (za varnostne popravke) in izogibanje morebitnim prenosom, ki jih ne poznate.

Kateri je najvarnejši način za shranjevanje gesel?

Spremljanje več edinstveno čudnih gesel je lahko izjemno težko. Čeprav je veliko bolje, da greste skozi postopek ponastavitve gesla, kot da ogrozite svoje račune, je dolgotrajno. Če želite zaščititi vaša gesla, lahko uporabite storitev, kot sta Last Pass ali KeePass, da shranite vsa gesla računa.

Uporabite lahko tudi edinstven algoritem, da ohranite svoja gesla, hkrati pa si jih olajšate zapomniti. Na primer, PayPal je lahko nekaj takega kot hwpp+c832. V bistvu je to geslo prva črka vsakega preloma v URL-ju (//www.paypal.com) z zadnjo številko v letu rojstva vseh v vašem domu (samo kot primer). Ko se prijavite v svoj račun, si oglejte URL, ki vam bo dal prvih nekaj črk tega gesla.

Dodajte simbole, da bo vaše geslo še težje vdreti, vendar jih organizirajte tako, da si jih je lažje zapomniti. Na primer, simbol »+« je lahko za vse račune, povezane z zabavo, medtem ko je »!» se lahko uporablja za finančne račune.